Cada día, tu empresa comparte información sensible con docenas de proveedores. Números de teléfono, direcciones de correo electrónico corporativos, especificaciones técnicas de tu infraestructura, detalles sobre equipos de protección personal y hasta información sobre tus procesos operativos. ¿Alguna vez te has preguntado dónde terminan esos datos?

En los sectores de banca, energía y construcción, un simple correo electrónico mal dirigido o una consulta en una plataforma no segura puede exponer información que debería permanecer confidencial. La protección de datos empresariales ya no es opcional—es una necesidad operativa crítica.

Por Qué la Seguridad de Información Importa en el Suministro Industrial

Cuando contactas a proveedores de material informático, lubricantes industriales o EPP certificado, estás revelando más de lo que crees. Los correos electrónicos contienen metadatos que pueden rastrear patrones de compra, horarios de operación y hasta la estructura interna de tu organización.

Según estudios recientes del sector industrial, el 68% de las brechas de seguridad en empresas medianas provienen de interacciones con terceros no verificados. No estamos hablando de hackers sofisticados—hablamos de simples descuidos en el manejo de información durante procesos de cotización y compra.

Las empresas en Guinea Ecuatorial y toda África Central enfrentan un reto adicional: muchos proveedores internacionales solicitan información detallada sin ofrecer garantías claras sobre cómo protegerán esos datos. Esto crea una vulnerabilidad silenciosa que puede costarte más que dinero.

El problema con los correos corporativos en consultas de proveedores

El problema con el uso de correos corporativos para consultas a proveedores es más serio de lo que muchas empresas imaginan. Una dirección de correo empresarial no es solo un medio de comunicación: también revela información clave sobre la organización, como el dominio de la empresa, el nombre del empleado e incluso su cargo.

Para los ciberdelincuentes, estos datos son valiosos, ya que facilitan la creación de campañas de phishing dirigidas y otros intentos de suplantación de identidad. Cada vez que se comparte un correo corporativo para una simple solicitud de precios o información, se amplía la superficie de ataque de la empresa sin que muchas veces se sea consciente de ello.

Con el tiempo, esto suele traducirse en una bandeja de entrada saturada de mensajes irrelevantes: promociones industriales, ofertas no solicitadas y comunicaciones de proveedores desconocidos. En el peor de los casos, pueden llegar correos fraudulentos que imitan a proveedores legítimos, con el objetivo de obtener datos sensibles, redirigir pagos o instalar software malicioso. Este tipo de ataques es cada vez más común porque los ciberdelincuentes saben que las áreas de compras y suministros manejan información crítica y realizan transacciones frecuentes.

La situación crea una paradoja para muchas empresas. Por un lado, necesitan comunicarse constantemente con proveedores para solicitar cotizaciones de equipos informáticos, materiales de seguridad o insumos esenciales. Por otro, cada interacción digital aumenta el riesgo de exposición a amenazas. Así, sin una estrategia adecuada, las organizaciones terminan aceptando este riesgo como si fuera un costo inevitable del negocio, cuando en realidad existen prácticas y herramientas que pueden reducir significativamente esta vulnerabilidad.

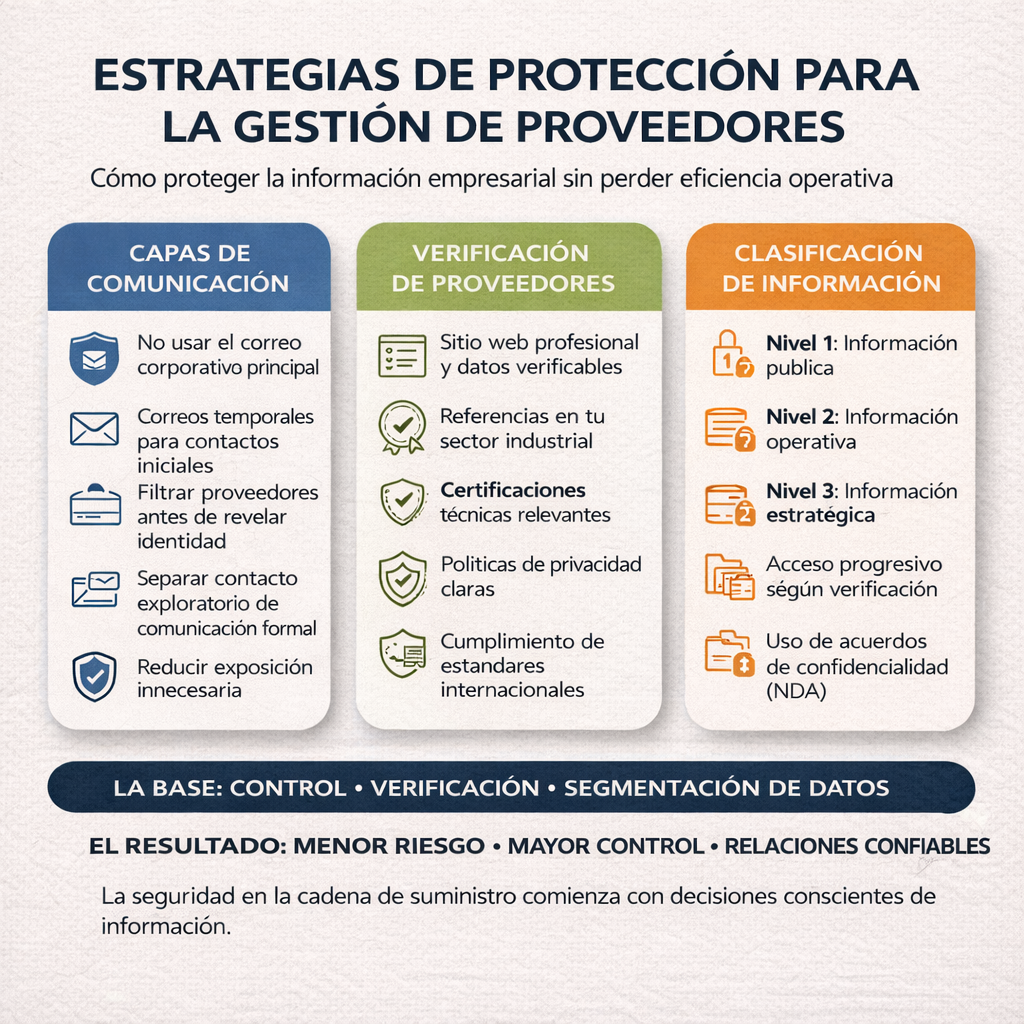

Estrategias de Protección para la Gestión de Proveedores

La buena noticia es que puedes proteger tu información sin sacrificar eficiencia operativa. Estas son estrategias probadas que funcionan para empresas en sectores críticos:

Crea Capas de Comunicación

No uses tu correo principal para consultas iniciales. Es así de simple. Para esas primeras interacciones con proveedores desconocidos, considera usar direcciones temporales que no estén vinculadas directamente a tu infraestructura corporativa.La estrategia es directa: usa correos temporales para filtrar proveedores. Solo después de verificar credenciales y confirmar que son serios, compartes tu información corporativa real.

Implementa un Protocolo de Verificación de Proveedores

Antes de compartir cualquier dato sensible sobre tus necesidades de hardware de TI, lubricantes industriales o EPP, establece criterios mínimos de verificación:

- ¿El proveedor tiene un sitio web profesional con información de contacto verificable?

- ¿Pueden proporcionar referencias de otros clientes en tu sector?

- ¿Ofrecen certificaciones relevantes para los productos que suministran?

- ¿Su política de privacidad es clara y cumple con estándares internacionales?

Separa la información por niveles de sensibilidad

No toda la información es igual de valiosa. Crea una clasificación simple:

Nivel 1 – Información pública: Consultas generales sobre catálogos, precios estándar, disponibilidad general.

Nivel 2 – Información operativa: Especificaciones técnicas de tu infraestructura actual, volúmenes de compra, frecuencia de pedidos.

Nivel 3 – Información estratégica: Detalles sobre proyectos futuros, presupuestos totales, proveedores actuales, procesos internos.

Solo comparte información de Nivel 2 y 3 con proveedores ya verificados y bajo acuerdos de confidencialidad cuando sea necesario.

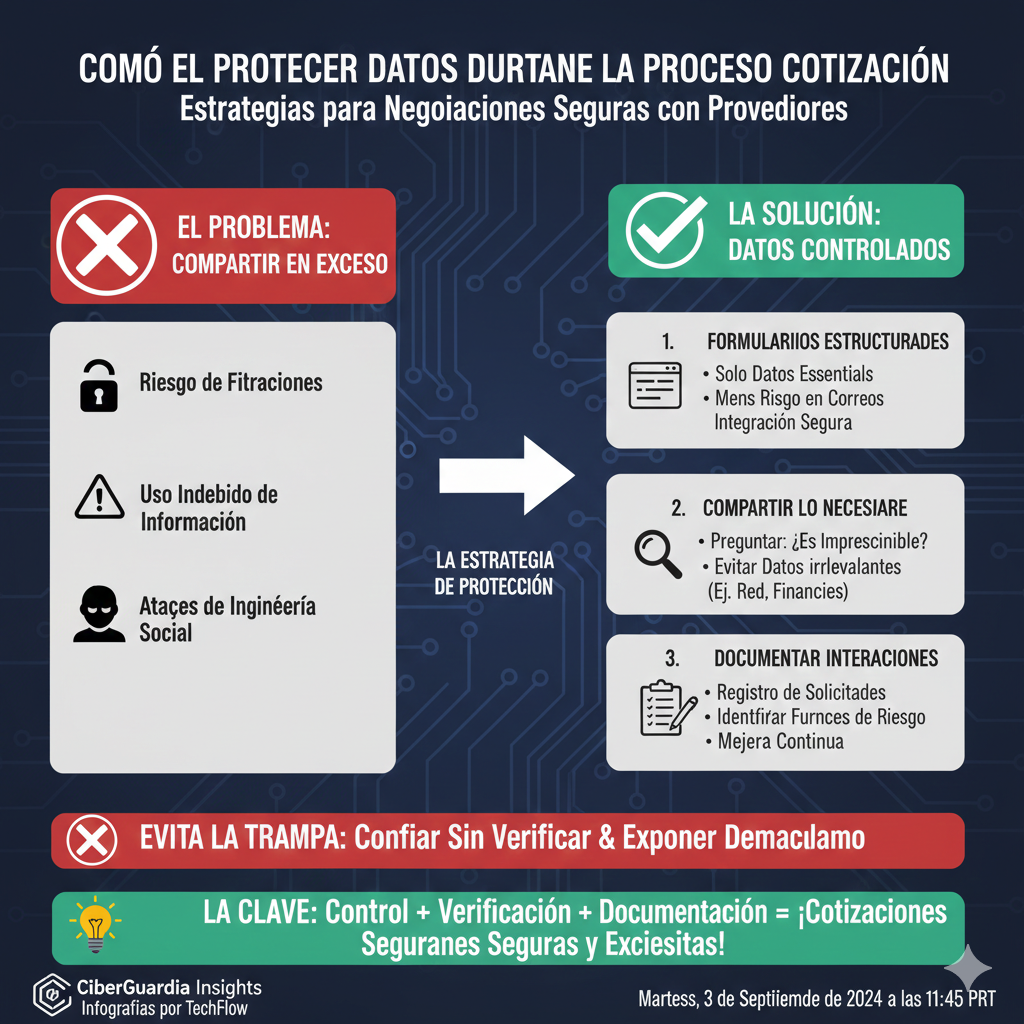

Cómo Proteger Datos Durante el Proceso de Cotización

El proceso de cotización es uno de los momentos más sensibles en la relación con proveedores. En esta etapa, es normal intercambiar información técnica y operativa para obtener precios precisos. Sin embargo, muchas empresas comparten más datos de los necesarios, lo que aumenta el riesgo de filtraciones, uso indebido de información o ataques de ingeniería social. Obtener buenas cotizaciones no debería implicar exponer la seguridad de la empresa.

Usa formularios estructurados en lugar de correos abiertos

Siempre que sea posible, trabaja con proveedores que utilicen formularios de cotización en sus sitios web. Un formulario bien diseñado solicita únicamente los datos esenciales para preparar una propuesta, como cantidades, especificaciones técnicas o plazos de entrega. Esto reduce el riesgo de que, en un correo abierto, se incluyan detalles innecesarios o sensibles. Además, los formularios suelen estar integrados a sistemas internos que manejan la información de forma más ordenada y segura.

Comparte solo la información estrictamente necesaria

Antes de responder a una solicitud de datos, pregúntate si esa información es realmente necesaria para la cotización. Por ejemplo, un proveedor de lubricantes industriales no necesita conocer la estructura completa de tu empresa ni datos financieros. Solo requiere detalles sobre el tipo de maquinaria, condiciones de operación y volúmenes aproximados de consumo.

Lo mismo ocurre con el material informático. Para cotizar equipos o accesorios, el proveedor necesita especificaciones técnicas, cantidades y compatibilidades, pero no necesita conocer la arquitectura completa de tu red, direcciones IP internas ni políticas de seguridad. Compartir información irrelevante solo aumenta los riesgos sin aportar beneficios reales al proceso.

Documenta todas las interacciones con proveedores

Mantén un registro claro de cada solicitud de cotización: a quién se envió, qué información se compartió y en qué fecha. Este control permite saber exactamente qué datos circulan fuera de la empresa y con qué proveedores. Si en algún momento detectas correos sospechosos, intentos de fraude o uso indebido de información, podrás identificar rápidamente la posible fuente.

Además, esta práctica mejora la organización interna, facilita auditorías y ayuda a establecer estándares de comunicación más seguros con los proveedores. Con el tiempo, también permite identificar cuáles proveedores manejan la información de forma más profesional y confiable.

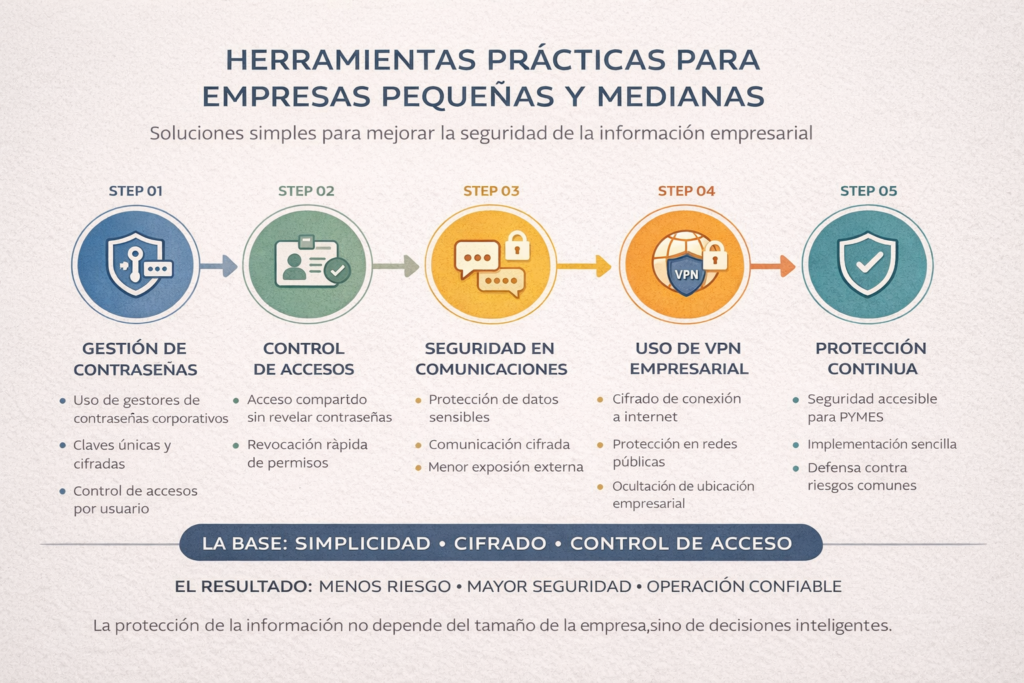

Herramientas Prácticas para Empresas Pequeñas y Medianas

No es necesario contar con un gran departamento de IT ni con soluciones costosas para mejorar la seguridad de la información. Muchas herramientas actuales están diseñadas para pequeñas y medianas empresas, son fáciles de implementar y ofrecen una protección real frente a los riesgos más comunes.

Gestores de contraseñas empresariales

Cada vez que tu empresa crea cuentas en portales de proveedores, plataformas de compras o sistemas de cotización, es importante usar contraseñas únicas y seguras. Un gestor de contraseñas corporativo permite generar claves complejas y almacenarlas de forma cifrada, sin necesidad de memorizarlas ni anotarlas en lugares inseguros.

Además, estos gestores facilitan el acceso compartido entre miembros del equipo cuando es necesario, sin revelar la contraseña real. También permiten revocar accesos rápidamente si un empleado cambia de puesto o deja la empresa. Esto reduce el riesgo de accesos no autorizados y mantiene un control más claro sobre las credenciales corporativas.

VPN para comunicaciones sensibles

Cuando se comparten especificaciones técnicas detalladas, datos de infraestructura o información estratégica, es recomendable usar una VPN empresarial. Una red privada virtual cifra la conexión a internet, lo que protege los datos frente a interceptaciones, especialmente cuando se trabaja desde redes públicas o fuera de la oficina.

La VPN también oculta la ubicación real de la empresa y añade una capa adicional de seguridad durante las comunicaciones con proveedores. No sustituye otras medidas, pero es un complemento eficaz para proteger información sensible en tránsito.

Red Flags: Señales de Alerta con Proveedores

Aprende a identificar proveedores problemáticos antes de que se conviertan en un riesgo de seguridad:

- Solicitan más información de la necesaria: Si pides una cotización de cascos de seguridad y te piden acceso a tu sistema interno, algo no está bien.

- Presión para tomar decisiones rápidas: Los proveedores legítimos entienden que necesitas tiempo para evaluar. La presión extrema es señal de alerta.

- Falta de información corporativa verificable: Si no puedes encontrar su ubicación física, número de registro empresarial o referencias, procede con extrema cautela.

- Comunicación poco profesional: Errores gramaticales graves, solicitudes extrañas o comunicación inconsistente pueden indicar operaciones fraudulentas.

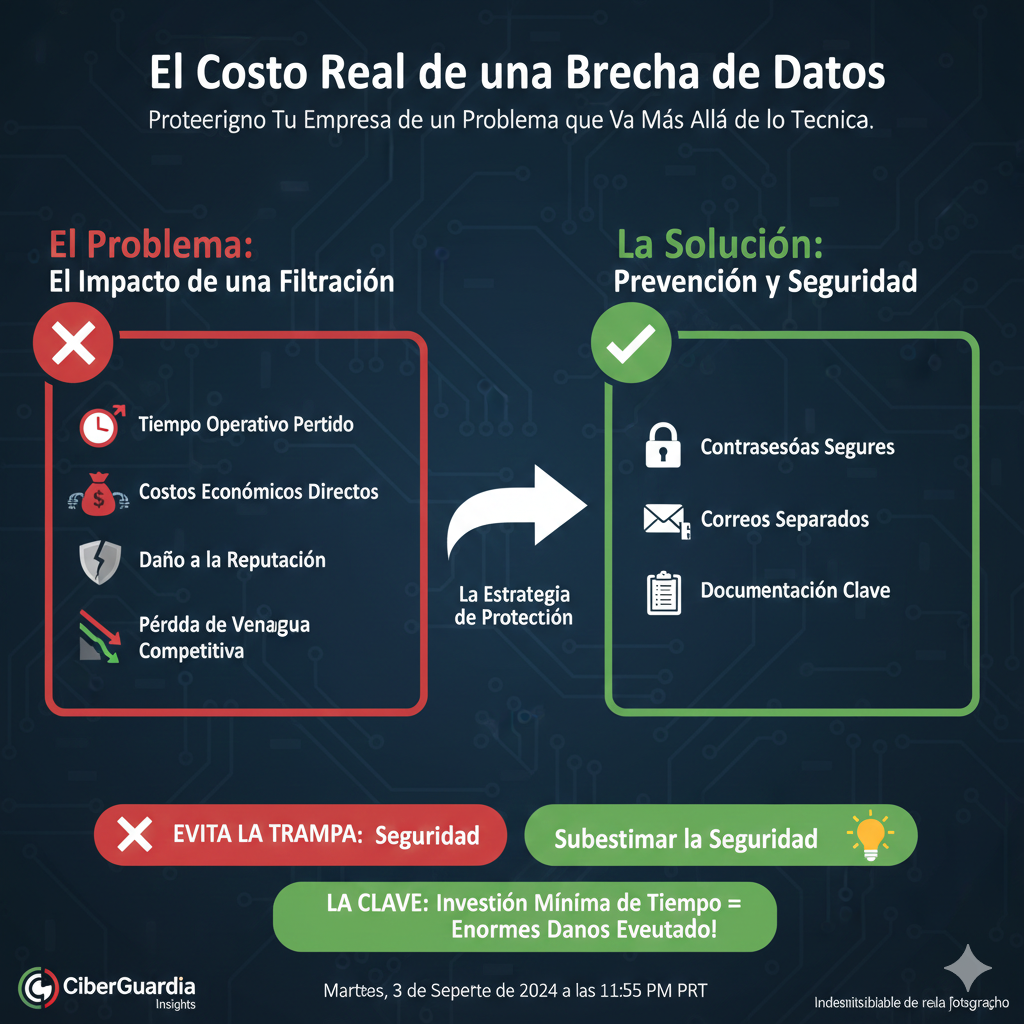

El Costo Real de una Brecha de Datos

Muchas empresas subestiman el impacto de una brecha de datos hasta que la enfrentan directamente. Sin embargo, las consecuencias van mucho más allá de un simple problema técnico. Una filtración puede afectar operaciones, finanzas, reputación y hasta la posición competitiva de la empresa.

Tiempo operativo perdido

Cuando ocurre una brecha, gran parte del equipo debe enfocarse en investigar qué pasó, cómo ocurrió y qué información se vio comprometida. Este proceso puede tomar semanas, durante las cuales las operaciones normales se ven afectadas. Se deben revisar sistemas, cambiar credenciales, comunicar incidentes y aplicar medidas correctivas, lo que desvía tiempo y recursos de las actividades productivas.

Costos económicos directos

Una filtración de datos puede implicar multas regulatorias, especialmente si se incumplen normativas de protección de datos. A esto se suman los gastos de servicios de ciberseguridad, auditorías, asesoría legal y posibles indemnizaciones o demandas. Incluso una brecha pequeña puede generar costos significativos para una empresa mediana.

Daño a la reputación

En sectores como banca, energía, industria o tecnología, la confianza es fundamental. Los clientes y socios esperan que su información esté protegida. Si una empresa sufre una brecha, puede perder credibilidad rápidamente. Esto no solo afecta la imagen pública, sino también la capacidad de cerrar nuevos contratos o mantener relaciones comerciales existentes.

Pérdida de ventaja competitiva

Si información estratégica —como precios, proveedores, planes de expansión o especificaciones técnicas— llega a manos de competidores, la empresa puede perder su posición en el mercado. Esa información puede ser utilizada para igualar ofertas, anticipar movimientos o debilitar negociaciones.

Cuando se comparan estos riesgos con el esfuerzo necesario para implementar medidas básicas de seguridad —como usar contraseñas seguras, separar correos de cotización o documentar interacciones con proveedores— queda claro que la inversión de tiempo es mínima frente a los posibles daños. Incluso dedicar treinta minutos a establecer procesos de seguridad sencillos puede evitar problemas que costarían meses o años en recuperarse.

Implementación Práctica: Tu Plan de Acción Esta Semana

No necesitas cambiar todo de golpe. Empieza con pasos pequeños pero consistentes:

Esta semana:

- Crea una cuenta en un servicio de correo temporal para tus próximas consultas de proveedores.

- Revisa tu lista actual de proveedores e identifica cuáles realmente conoces y confías.

- Establece una regla simple: correo temporal para nuevos proveedores, correo real solo después de verificación.

Este mes:

- Documenta un protocolo básico de verificación de proveedores para tu equipo.

- Implementa un gestor de contraseñas si aún no tienes uno.

- Audita qué información estás compartiendo actualmente en cotizaciones—elimina lo innecesario.

Este trimestre:

- Revisa tus acuerdos con proveedores existentes—¿incluyen cláusulas de confidencialidad?

- Capacita a tu equipo en prácticas básicas de seguridad de datos.

- Establece un proceso formal para evaluar nuevos proveedores antes de compartir información sensible.

Conclusión: Seguridad Sin Sacrificar Eficiencia

La protección de datos empresariales en el suministro industrial no requiere convertir tu operación en Fort Knox. Requiere ser inteligente sobre qué compartes, con quién y cuándo.

Usa herramientas simples como correos temporales para consultas iniciales. Verifica proveedores antes de compartir información sensible. Y cuando encuentres empresas confiables que ofrecen material informático de calidad, EPP certificado y suministros industriales con transparencia profesional, construye relaciones a largo plazo con ellos.

Tu información vale más de lo que crees. Un poco de precaución hoy puede ahorrarte problemas significativos mañana. No se trata de desconfiar de todos—se trata de confiar inteligentemente.

¿Listo para implementar mejores prácticas de seguridad en tu gestión de proveedores? Empieza hoy con un paso simple: la próxima vez que necesites cotizar hardware de TI o EPP, prueba usar una dirección temporal primero. Es un cambio pequeño que puede hacer una diferencia grande.